K |

|||

| Zeile 2: | Zeile 2: | ||

|type=Anleitung | |type=Anleitung | ||

|os=Alle | |os=Alle | ||

| − | |service=Meta:Exchange,Meta:Mail,Meta:Mailinglisten,Meta:Office 365 | + | |service=Meta:Exchange,Meta:Mail,Meta:Mailinglisten,Meta:Office 365 |

|targetgroup=Angestellte, Bereiche, Besucher, Gäste, Studierende | |targetgroup=Angestellte, Bereiche, Besucher, Gäste, Studierende | ||

|hasdisambig=Nein | |hasdisambig=Nein | ||

| Zeile 18: | Zeile 18: | ||

== Überprüfung Änderungsprotokoll des Uni-Accounts == | == Überprüfung Änderungsprotokoll des Uni-Accounts == | ||

Im Änderungsprotokoll können Sie prüfen, ob die Aussage einer Warnmail über die Sperrung Ihres Accounts der Wahrheit entspricht. | Im Änderungsprotokoll können Sie prüfen, ob die Aussage einer Warnmail über die Sperrung Ihres Accounts der Wahrheit entspricht. | ||

| + | <br clear=all> | ||

| + | [[Datei:SP-Accountprotokoll-01.png|links|mini|ohne|605x605px]] | ||

* Rufen Sie das IMT-Service-Portal auf: https://sp.uni-paderborn.de | * Rufen Sie das IMT-Service-Portal auf: https://sp.uni-paderborn.de | ||

* Melden Sie sich mit Ihren Uni-Accountdaten an. | * Melden Sie sich mit Ihren Uni-Accountdaten an. | ||

| − | * Wählen Sie im Menü "Benutzerverwaltung" den Punkt "Uni-Account Einstellungen"[[Datei:SP-Accountprotokoll- | + | * Wählen Sie im Menü "Benutzerverwaltung" den Punkt '''"Uni-Account Einstellungen"'''. |

| − | * Wählen Sie den Punkt "Protokoll anzeigen" und prüfen Sie das Protokoll auf Sperrvorgänge | + | <br clear=all> |

| + | |||

| + | [[Datei:SP-Accountprotokoll-02.png|links|mini|ohne|839x839px]] | ||

| + | * Wählen Sie dann den Punkt '''"Protokoll anzeigen"''' und prüfen Sie das Protokoll auf Sperrvorgänge. | ||

| + | <br clear=all> | ||

== Überprüfung Linkziel == | == Überprüfung Linkziel == | ||

| + | <br clear=all> | ||

| − | + | === Am Beispiel von Microsoft Outlook: === | |

| − | [[Datei:Phishinghinweis-01.png|ohne | + | [[Datei:Phishinghinweis-01.png|links|mini|ohne|643x643px]] |

| − | + | <br clear=all> | |

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | === Am Beispiel von Mac-Mail unter Apple OSx: === | |

| + | [[Datei:Screenshot_Mail_Hinweise_zu_Phishing-E-Mails.png|links|mini|ohne|400px]] | ||

| + | * Rufen Sie die Phishing-E-Mail auf und suchen Sie nach dem verlinkten Text | ||

| + | <br clear=all> | ||

| + | [[Datei:Screenshot_Mail_Hinweise_zu_Phishing-E-Mails_1.png|links|mini|ohne|400px]] | ||

| + | * Anschließend gehen Sie mit einem Rechtsklick auf diesen Link und klicken auf "Link kopieren" | ||

| + | <br clear=all> | ||

| − | [[Datei:Screenshot_Mail_Hinweise_zu_Phishing-E- | + | [[Datei:Screenshot_Mail_Hinweise_zu_Phishing-E-Mails_2.png|links|mini|ohne|400px]] |

| + | * Nun öffnen Sie in Ihrem Browser z.B. mit dem Tastaturkürzel STRG+T einen neuen "Tab" oder ein "neues Fenster" | ||

| + | <br clear=all> | ||

| + | [[Datei:Screenshot_Mail_Hinweise_zu_Phishing-E-Mails_3.png|links|mini|ohne|400px]] | ||

| + | * Nun in das Adressfeld einen Rechtsklick und den Link '''NUR''' einfügen '''OHNE''' die Eingabetaste! | ||

| + | <br clear=all> | ||

| − | Anhand des Links können Sie erkennen | + | Anhand des Links können Sie erkennen, dass diese nicht von ComDirect- der angeblichen Bank- kommt, da der Link auf eine ganz andere, nicht erkennbare, Adresse führt. |

| + | <br clear=all> | ||

== Beispiele für Phishing-Nachrichten == | == Beispiele für Phishing-Nachrichten == | ||

| Zeile 125: | Zeile 125: | ||

Antwort an: noreply@upb.de | Antwort an: noreply@upb.de | ||

| − | Sehr geehrter Nutzer | + | Sehr geehrter Nutzer, |

Sie erhalten diese Nachricht aus dem webmailservice@upb.de. Ihre E-Mail-Konto wurde | Sie erhalten diese Nachricht aus dem webmailservice@upb.de. Ihre E-Mail-Konto wurde | ||

| Zeile 140: | Zeile 140: | ||

</pre> | </pre> | ||

| + | <br clear=all> | ||

== Siehe auch == | == Siehe auch == | ||

[[Schützen_Sie_Ihr_Passwort]] | [[Schützen_Sie_Ihr_Passwort]] | ||

| + | <br clear=all> | ||

Version vom 11. August 2019, 14:17 Uhr

Allgemeine Informationen

| Anleitung | |

|---|---|

| Informationen | |

| Betriebssystem | Alle |

| Service | Exchange, Mail und Microsoft Office Portale |

| Interessant für | Angestellte, Bereiche, Besucher, Gäste und Studierende |

| HilfeWiki des IMT der Uni Paderborn | |

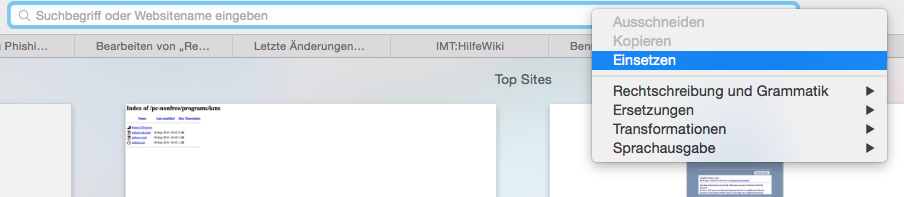

Leider werden immer wieder E-Mail-Adressen aus dem Namensraum der Universität zum Versenden von Spams und Phishing-Emails missbraucht. Bitte seien Sie misstrauisch, wenn Sie eine E-Mail erhalten, die Sie keinem Kontext zuordnen können.

Fragen/Kriterien zur Abgrenzung von Spam und Phishing-Nachrichten[Bearbeiten | Quelltext bearbeiten]

- Ist Ihnen der Absender bekannt?

- Passen Absendername und Absenderadresse zueinander?

- Passt das Thema zum Absender?

- Ist die E-Mail sprachlich korrekt?

- Wenn Sie zur Eingabe von Anmeldedaten auf einer Webseite aufgefordert werden: Passen der angezeigte Link und das Linkziel (Mouse-Over) zueinander? (weitere Hinweise dazu weiter unten)

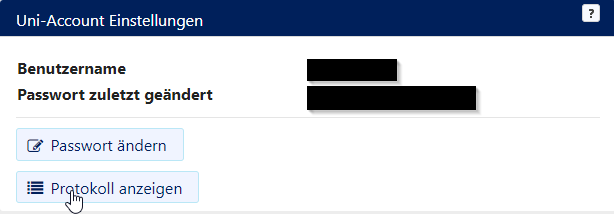

Überprüfung Änderungsprotokoll des Uni-Accounts[Bearbeiten | Quelltext bearbeiten]

Im Änderungsprotokoll können Sie prüfen, ob die Aussage einer Warnmail über die Sperrung Ihres Accounts der Wahrheit entspricht.

- Rufen Sie das IMT-Service-Portal auf: https://sp.uni-paderborn.de

- Melden Sie sich mit Ihren Uni-Accountdaten an.

- Wählen Sie im Menü "Benutzerverwaltung" den Punkt "Uni-Account Einstellungen".

- Wählen Sie dann den Punkt "Protokoll anzeigen" und prüfen Sie das Protokoll auf Sperrvorgänge.

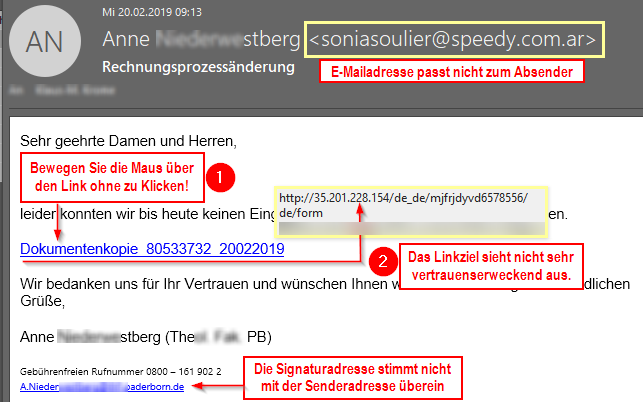

Überprüfung Linkziel[Bearbeiten | Quelltext bearbeiten]

Am Beispiel von Microsoft Outlook:[Bearbeiten | Quelltext bearbeiten]

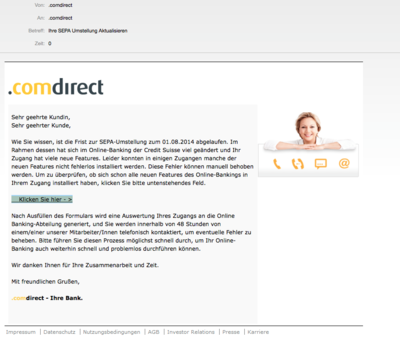

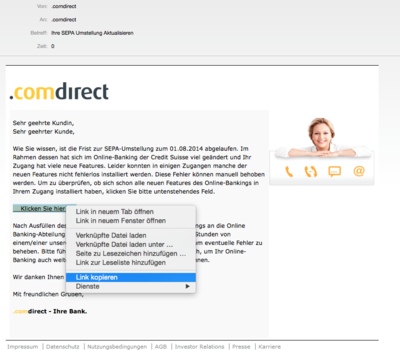

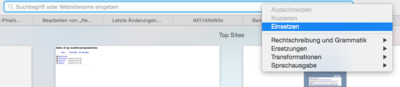

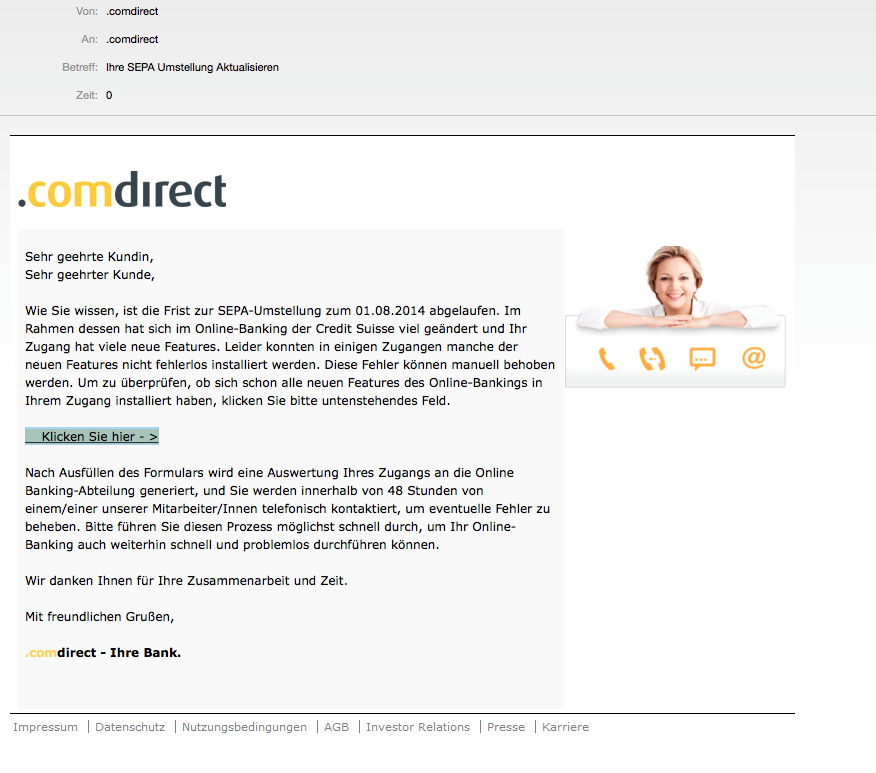

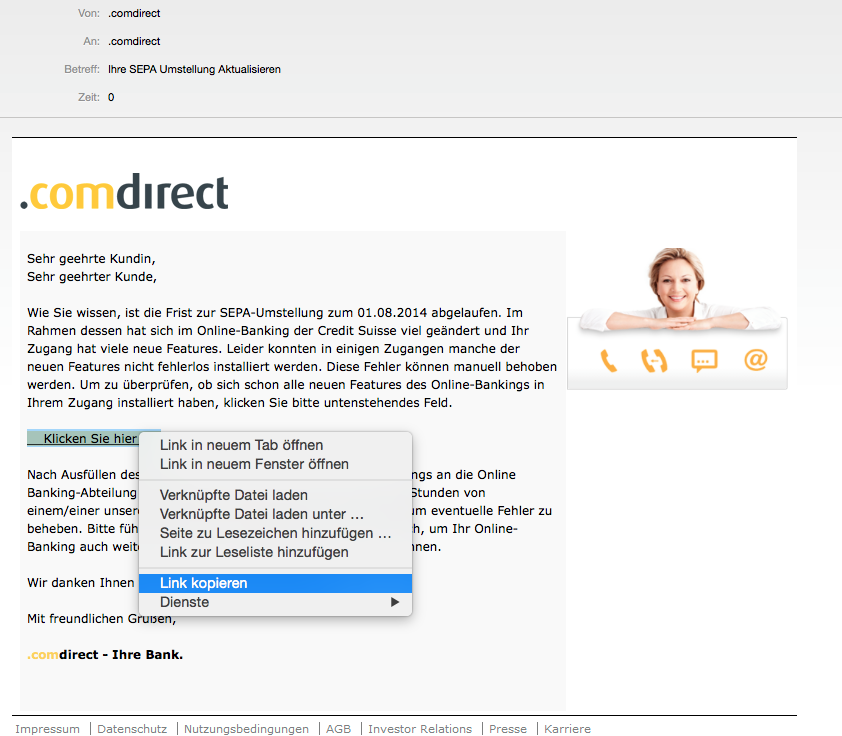

Am Beispiel von Mac-Mail unter Apple OSx:[Bearbeiten | Quelltext bearbeiten]

- Rufen Sie die Phishing-E-Mail auf und suchen Sie nach dem verlinkten Text

- Anschließend gehen Sie mit einem Rechtsklick auf diesen Link und klicken auf "Link kopieren"

- Nun öffnen Sie in Ihrem Browser z.B. mit dem Tastaturkürzel STRG+T einen neuen "Tab" oder ein "neues Fenster"

- Nun in das Adressfeld einen Rechtsklick und den Link NUR einfügen OHNE die Eingabetaste!

Anhand des Links können Sie erkennen, dass diese nicht von ComDirect- der angeblichen Bank- kommt, da der Link auf eine ganz andere, nicht erkennbare, Adresse führt.

Beispiele für Phishing-Nachrichten[Bearbeiten | Quelltext bearbeiten]

Von: Universitat Paderborn [mailto:noreply@upb.de]

Gesendet: Freitag, 23. Oktober 2015 00:51

An: winner

Betreff: AKTUALISIERUNG!!!

Universität Paderborn hat eine neue Version web-Mail, die Edition 2015 freigegeben.

Diese neueste Web-Mail-Version kommt mit neuen und erweiterten Funktionen gesichert und Anti-Spam-Schutz.

Es wird empfohlen, bitte klicken Sie hier heute zu migrieren und den erweiterten Sicherheitsfunktionen zu aktivieren.

Mit freundlichen Grüßen,

© 2015 Informatikdienst.

Datum: Mon, 10 Nov 2014 19:10:23 +0100

Von: Telekom Leiter Kundenservice <werbung@mmgarten.com>

Betreff: RechnungOnline Monat November 2014 (Buchungskonto: 5405293552)

An: rza@mail.uni-paderborn.de

TELEKOM - ERLEBEN, WAS VERBINDET.

Telekom Leiter Kundenservice

Ihre Rechnung für November 2014

Guten Tag,

mit dieser E-Mail erhalten Sie Ihre aktuelle

Rechnung. Die Gesamtsumme im Monat November 2014 beträgt: 166,92 EURO.

Im Anhang finden Sie die gewünschten Dokumente zu Ihrer Mobilfunk

RechnungOnline für November 2014. Ihre Rechnung für November 2014[1]

- (PDF-Dokument).

Die vorliegende Nachricht wurde automatisch

versandt. Bitte antworten Sie nicht an die Adresse des Absenders.

Mit freundlichen Grüßen

Ralf Hoßbach

Leiter Kundenservice

© Telekom Leiter Kundenservice 2014 | Hilfe |

Kontakt | Datenschutz | AGB | Impressum

Sie haben eine Frage an den Kundenservice? Dann

nutzen Sie bitte unser E-Mail Kontaktformular.

Links:

------

[1] http://hostomanXXXX.net/XXXXXX (verändert)

Von: Universitat Paderborn <noreply@upb.de>

Betreff: Dringende Benachrichtigung!!!

Datum: 12. Mai 2014 02:35:18 MESZ

An: Recipients <noreply@upb.de>

Antwort an: noreply@upb.de

Sehr geehrter Nutzer,

Sie erhalten diese Nachricht aus dem webmailservice@upb.de. Ihre E-Mail-Konto wurde

gehackt / kompromittiert und für verschiedene Spam / Phishing-Aktivitäten genutzt Bitte

klicken Sie oder die universelle folgenden Link kopieren und ändern Sie Ihre Kontodaten,

http:/upb.de/correo/Konto

Bitte beachten Sie, dass dies versäumt, so gilt für die Kündigung Ihres Kontos führen.

Webmail-Team